[Atualizado] Novo ransomware, “Bad Rabbit” atinge Rússia e Ucrânia

Um novo ataque de ransomware chamado de “Bad Rabbit” está varrendo a Rússia e a Ucrânia, entre outros países do Leste Europeu, de acordo com várias notícias locais.

Ainda é cedo demais para dizer o alcance do ataque ou todos que foram atingidos até agora, mas uma série de relatos de ataques à infraestrutura e ao transporte ucranianos fizeram soar os alarmes.

A firma de cibersegurança russa Group-IB relata que pelo menos três veículos de imprensa russos foram atacados, contando também “instituições estatais e objetos estratégicos na Ucrânia como vítimas”. A firma contou à Motherboard que um aeroporto em Odessa, o metrô de Kiev e o ministério da Infraestrutura da Ucrânia foram todos afetados por um “novo ciberataque em massa”.

A agência de notícias russa Interfax anunciou no Twitter que estava trabalhando para restaurar seus sistemas depois de os hackers derrubarem seus servidores.

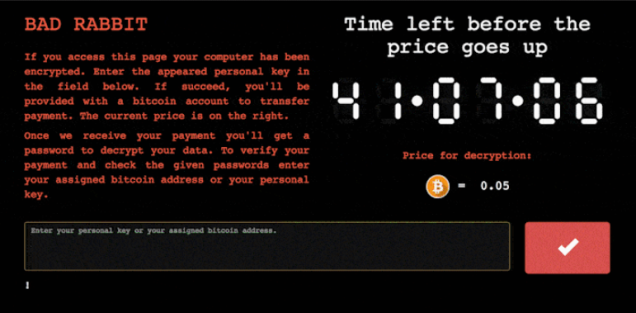

Uma vez infectadas, as vítimas eram redirecionadas a um site escondido por Tor em que um resgate de 0,05 bitcoins (cerca de R$ 911 na cotação atual) era exigido. Se não for pago dentro de aproximadamente 40 horas, o custo para descriptografar os dados perdidos aumenta. A mensagem de resgate, em fonte vermelha sobre um fundo preto, parece ser similar àquela usada nos ataques do NotPetya em junho deste ano.

De acordo com a Kaspersky Lab, de Moscou, as infecções de Bad Rabbit foram detectadas também na Turquia e na Alemanha. “Baseado em nossa investigação, esse é um ataque direcionado contra redes corporativas, usando métodos parecidos àqueles usados no ataque do [NotPetya]”, afirmou a empresa. “Entretanto, não podemos confirmar que ele esteja relacionado ao NotPetya. Vamos continuar nossa investigação.”

A firma de cibersegurança eslovaca ESET disse em um post de blog que o ataque aos sistemas do metrô de Kiev foram uma variante do ransomware Petya, no qual o NotPetya também foi baseado — embora o NotPetya tenha sido determinado posteriormente como um malware wiper, projetado para danificar dados permanentemente, e não coletar resgates.

De acordo com a ESET, o ataque também se espalhou pela Bulgária e outros países.

Atualização, 25/10, 11h27: O Bad Rabbit se espalhou para a Polônia e a Coreia do Sul. A US-CERT aconselhou que aqueles infectados não paguem o resgate, dizendo que “não garante que o acesso será restaurado”. Em um comunicado, o vice-presidente da CrowdStrike, Adam Meyers, disse que as infecções parecer ter surgido do site russo argumentiru.com, de notícias e fofocas de celebridade.

Apesar dos rumores, a Talos relata que não há sinal do Bad Rabbit estar usando a brecha do EternalBlue anteriormente usada pelo WannaCry.

Boa notícia! O analista de malware Amit Serper, pesquisador de segurança da Cybereason, encontrou uma vacina. Veja as instruções no tweet abaixo:

I can confirm – Vaccination for #badrabbit:

Create the following files c:\windows\infpub.dat && c:\windows\cscc.dat – remove ALL PERMISSIONS (inheritance) and you are now vaccinated. :) pic.twitter.com/5sXIyX3QJl— Amit Serper (@0xAmit) 24 de outubro de 2017

Posso confirmar – vacina para o #badrabbit:

Crie os seguintes arquivos c:\windows\infpub.dat && c:\windows\cscc.dat – remova TODAS AS PERMISSÕES (hereditárias) e você agora está vacinado. :)

O Avast relatou as primeiras infecções de Bad Rabbit detectados nos Estados Unidos: “Esperamos um número crescente de detecções nas próximas horas”, diz a firma.

Esta história está em desenvolvimento.

Imagem do topo: AP