CEO do app Signal invade software da Cellebrite usado para invadir celulares

O CEO do aplicativo de mensagens criptografias Signal, Moxie Marlinspike (Matthew Rosenfeld), afirmou que a empresa Cellebrite, especializada em desenvolver um programa que desbloqueia celulares, está pouco interessada em proteger o próprio software e que a plataforma pode ser facilmente manipulada de várias maneiras. Prova disso é que o próprio Marlinspike invadiu a plataforma para mostrar como a companhia estaria abrindo precedentes para que usuários mal intencionados possam se beneficiar da falta de segurança.

“Ficamos surpresos ao descobrir que muito pouco cuidado parece ter sido dado à segurança de software da própria Cellebrite. Faltam defesas de mitigação de exploração padrão da indústria, e muitas oportunidades para exploração estão presentes. Até que a Cellebrite seja capaz de reparar com precisão e extrema confiança todas as vulnerabilidades em seu software, a única coisa que um usuário Cellebrite pode fazer é não realizar varredura de dispositivos”, escreveu Marlinspike em uma postagem no blog da Signal na última quarta-feira (21).

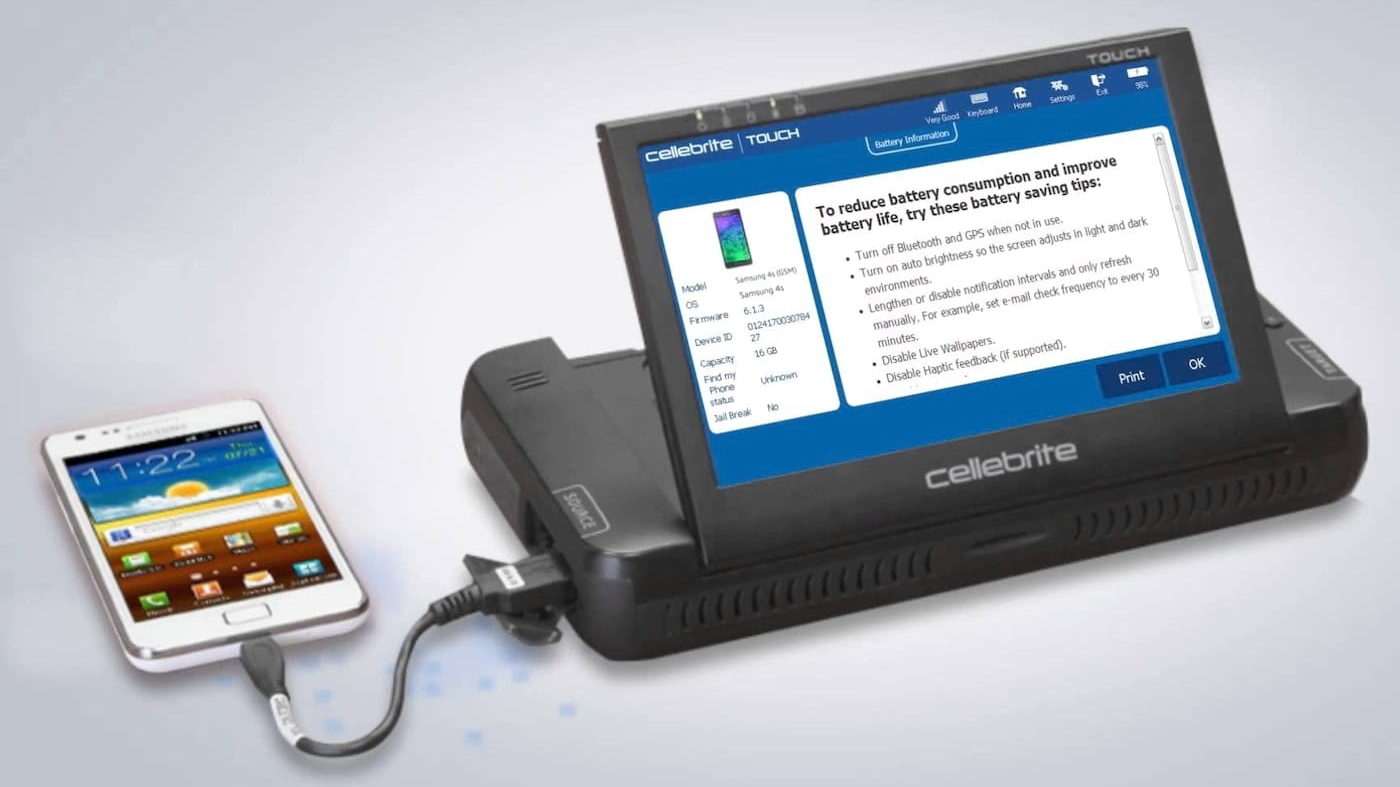

A Cellebrite é uma empresa israelense de inteligência digital que vende software projetado para desbloquear celulares e extrair seus dados. Como resultado, seus produtos são os favoritos de agências governamentais nos Estados Unidos, e a polícia usa esses serviços com frequência para coletar evidências de dispositivos apreendidos. No passado, a empresa recebeu críticas por vender sua solução para praticamente qualquer governo, incluindo regimes repressivos.

Entre outras afirmações feitas no blog, Marlinspike diz que, por causa de falhas de segurança, alguém poderia basicamente reescrever todos os dados que estão sendo coletados pelas ferramentas da Cellebrite. Hipoteticamente, um arquivo quando configurado pode ser inserido em qualquer aplicativo, permitindo a alteração de todos os dados que foram ou que serão coletados pelo software da Cellebrite.

Esse arquivo pode alterar os dados “de forma arbitrária (inserir ou remover texto, e-mail, fotos, contatos, arquivos), com alterações indetectáveis de data/hora ou falhas de soma de verificação”, afirma o blog. O executivo da Signal completa dizendo que “praticamente não há limites para as formas como o código pode ser executado”.

O blog inclui até um vídeo, emendado com cenas do filme Hackers (1990), que mostra a facilidade com que o software da Cellebrite pode ser sequestrado:

Our latest blog post explores vulnerabilities and possible Apple copyright violations in Cellebrite's software:

"Exploiting vulnerabilities in Cellebrite UFED and Physical Analyzer from an app's perspective"https://t.co/DKgGejPu62 pic.twitter.com/X3ghXrgdfo

— Signal (@signalapp) April 21, 2021

Além disso, o blog faz outra afirmação bastante ousada: um código que aparentemente é propriedade intelectual da Apple aparece no software da Cellebrite — algo que Marlinspike diz “poder representar um risco legal para a Cellebrite e seus usuários”. Em outras palavras, a Cellebrite pode estar vendendo um código que pertence ao seu maior adversário.

Se todas essas revelações forem verdadeiras, isso poderia ter consequências enormes para a Cellebrite. Se pudermos presumir que é tão fácil para alguém invadir o software da empresa e alterar drasticamente os dados que autoridades estão coletando, como a polícia pode ter certeza de que as evidências são realmente corretas?

O fato de Marlinspike ter exposto publicamente essas preocupações de segurança — e feito isso sem divulgação prévia à Cellebrite — poderia ser visto como uma espécie de réplica às recentes afirmações da Cellebrite, que confirmou ser capaz de quebrar a criptografia do Signal.

Em resposta à solicitação do Gizmodo US, uma porta-voz da Cellebrite emitiu o seguinte comunicado:

“A Cellebrite permite que os clientes protejam e salvem vidas, acelerem a justiça e preservem a privacidade em investigações legalmente sancionadas. Temos políticas de licenciamento estritas que regem como os clientes têm permissão para usar nossa tecnologia e não vendemos para países sob sanção dos Estados Unidos, Israel ou da comunidade internacional em geral. A Cellebrite tem o compromisso de proteger a integridade dos dados de nossos clientes e auditamos e atualizamos continuamente nosso software para equipar nossos clientes com as melhores soluções de inteligência digital disponíveis.”