As pessoas deixam um monte de dados em celulares e laptops vendidos para terceiros, diz pesquisa

Você deve ter na sua casa uma sacola empoeirada com algum celular, computador ou até mesmo HDs que já não são mais usados. E provavelmente você não tem ideia do que há em cada um desses dispositivos. A maioria deles devem ser de antes da era do armazenamento na nuvem, então é provável que tenha cópias solitárias de fotos, textos, e-mails, entre outros arquivos confidenciais que ninguém gostaria que fosse parar na mão de estranhos.

No meu caso, olhando em retrospecto, acho que eu deveria ter martelado minha pilha de lixo eletrônico há muito tempo, ou colocado fogo e jogado os restos em uma bacia com ácido clorídrico. Exagero? Talvez não.

Um experimento feito por Josh Frantz, consultor sênior de segurança da Rapid7, sugere que os usuários não fazem muito para proteger as informações privadas antes de jogar seus aparelhos antigos no lixo. Por cerca de seis meses, ele coletou computadores, HDs, celulares e outros itens usados em lojas de penhor perto de sua casa, em Wisconsin. Ele descobriu que os aparelhos tinham diversos dados privados de seus donos anteriores, incluindo informações pessoalmente identificáveis – tudo o que um ladrão de identidade quer.

Frantz reuniu um arsenal respeitável de hardware usado: 41 desktops e laptops, 27 itens de mídia removível (pendrives e cartões de memória), 11 discos rígidos e seis celulares. O custo total do experimento foi menor do que você imagina. “Eu visitei 31 lugares e comprei tudo o que eu podia por um total de cerca de US$ 600”, disse ele.

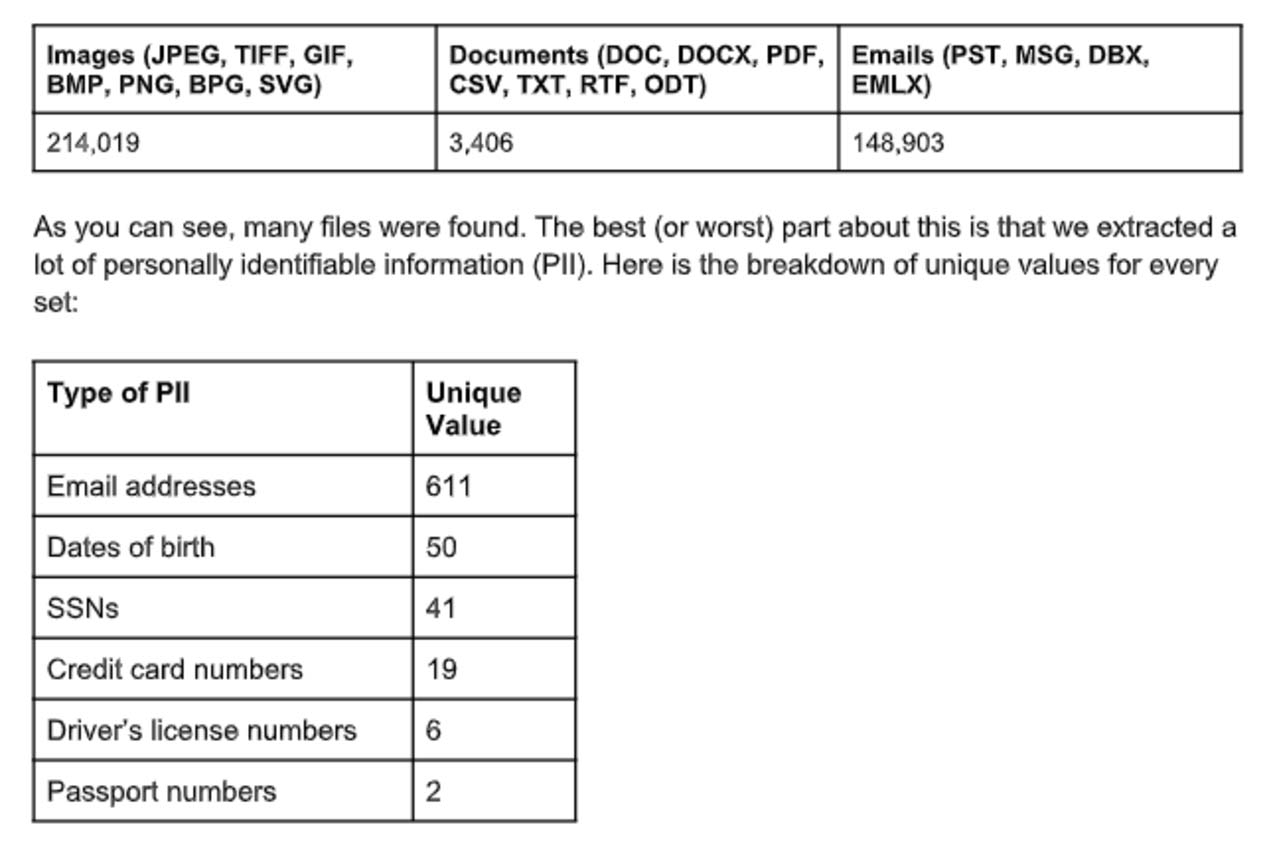

Frantz usou uma ferramenta de reconhecimento óptico de caracteres (OCR, na sigla em inglês) baseado em Python para buscar por números de segurança social (o equivalente ao nosso CPF), datas de nascimento, informações de cartões de crédito e outros dados sensíveis. O resultado, como você pode imaginar, não foi bom.

A pilha de lixo eletrônico continha 41 números de segurança social, 50 datas de nascimento, 611 contas de e-mail, 19 números de cartões de crédito, dois números de passaportes e seis números de habilitação para dirigir. Por fim, havia ainda 200 mil imagens e mais de 3,4 mil documentos. Ele também extraiu quase 150 mil mensagens de e-mails.

Captura de tela: Josh Frantz/Rapid7

Captura de tela: Josh Frantz/Rapid7

Apenas dois dos dispositivos tiveram dados corretamente apagados, segundo ele. Um laptop Dell e um disco rígido da Hitachi. E apenas três estavam criptografados.

O lado bom aqui é que, embora o experimento não tenha sido caro, é custoso reunir todas essas informações. Na prática, isso significa que o retorno que alguém teria ao vender essas informações não valeria a pena – embora Frantz não tenha tentado analisar os documentos ou fotos para saber se algo poderia ser um material para chantagem.

“Não importa de qual forma calculamos o valor dos dados obtidos, nunca iríamos recuperar o nosso investimento inicial de cerca de US$ 600”, disse ele. “Isso levanta um ponto fascinante: extração/vazamento de dados é tão comum que fez com que o preço dos dados em si abaixasse. E vi diversos vazamentos de números de segurança social na darknet por menos de US$ 1 cada”.

Como apagar os dados corretamente

O importante é lembrar que uma vez que um arquivo é deletado, ele não foi embora por completo. Embora ele não esteja mais visível nos arquivos do seu computador, ele ainda existe. O sistema operacional simplesmente classificou aquele espaço que estava ocupado como livre e está esperando para sobrescrevê-lo com outra coisa. O motivo para isso acontecer é bem simples: a limpeza real de dados consome muito tempo. Seria necessário uma hora para remover corretamente 50 gigabytes.

Existem diversas ferramentas que ajudam os usuários a limpar corretamente seus discos rígidos, como o BitRaser e BitBleach. Usados corretamente, esses programas geralmente vão sobrescrever os dados de uma forma que a maioria das ferramentas de recuperação de dados comercialmente disponíveis serão inúteis (leia mais sobre metodologias confiáveis neste link, em inglês). Frantz recomenda usar o DBAN.

No final, se o seu dispositivo armazena dados realmente sensíveis, por que deixar uma brecha? Destrua-o completamente e fique tranquilo. Frantz tem algumas sugestões para fazer isso, o que inclui termite (que pode ser divertido, mas estupidamente perigoso):

- Martele

- Incinere (cuidado com derivados tóxicos)

- Triture

- Perfure

- Jogue ácido

- Use eletrólise

- Coloque no microondas

- Use termite

Todos esses métodos exigem o uso de equipamentos adequados de segurança e alguns exigem treinamento. Mesmo que você esteja apenas dando uma surra em um disco rígido antigo com um martelo, use luvas e óculos de segurança e tome cuidado com os fragmentos que voam. Nunca coloque um disco rígido no microondas ou tente derreter no forno.

Se você não tem uma área grande que não haja material inflamável, nunca queime algo. O interior da sua casa não é um local apropriado para tentar destruir o seu computador.

(Apenas por diversão, eis um ótimo vídeo do pessoal do Hack-a-Day fazendo experiências com “técnicas anti-forenses baseadas em termite”).

Se você não tem acesso a nenhuma das ferramentas necessárias, ao espaço ou à experiência necessária, provavelmente existe uma empresa de destruição de dados na sua cidade que opera em conformidade com várias leis de privacidade.

“Se você está preocupado com o fato de seus dados acabarem nas mãos da pessoa errada, destrua os dados”, disse Frantz. “Se você quer fazer uma boa ação e doar seu hardware para que outras pessoas possam se beneficiar, certifique-se de que tudo seja apagado em um padrão aceitável”. Ele acrescente que mesmo que uma empresa afirme que apagará seus dados, “não há boa maneira de saber se isso é verdade, a menos que você faça a limpeza”.

Agora, se vocês me dão licença, eu preciso encontrar um martelão e um pouco de acetona.