Privacidade: celulares Androids rastreiam usuários mesmo quando opções estão desativadas

Se você usa um telefone Android e está preocupado (com razão) com sua privacidade digital, provavelmente já fez o básico. Você excluiu aplicativos potencialmente espiões, optou por não ativar sua localização sempre que possível e tomou todas as outras precauções que os guias de privacidade recomendaram. A má notícia — e você precisa estar sentado para recebê-la — é que nenhuma dessas etapas é suficiente para te deixar totalmente livre de eventuais rastreios.

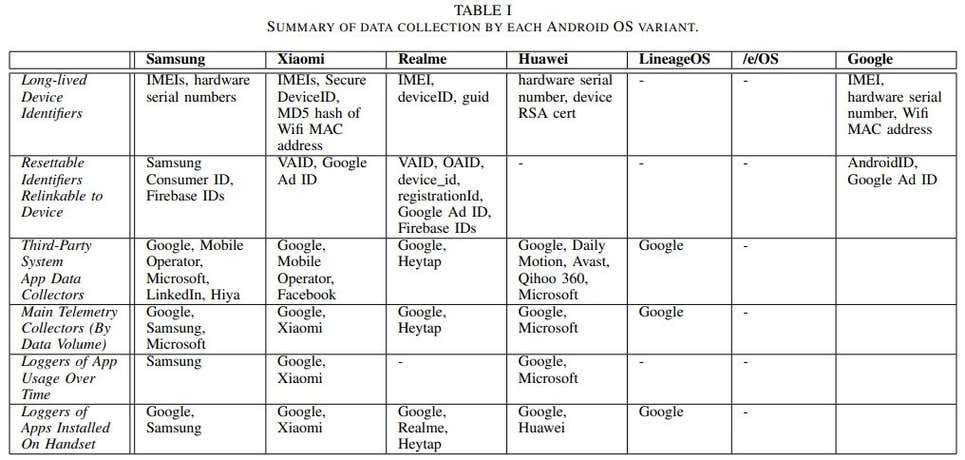

Pelo menos, esse é o que indica um novo artigo feito por pesquisadores do Trinity College, na Irlanda, que analisa hábitos de compartilhamento de dados do sistema operacional do Android — incluindo aqueles desenvolvidos por empresas como Samsung, Xiaomi e Huawei. De acordo com os cientistas, quando eram pouco configurados pelos usuários, esses dispositivos repassavam dados com frequência para desenvolvedores do sistema operacional e uma série de terceiros. E o pior é que, geralmente, não há como cancelar esse ping-pong de dados, mesmo se os usuários quiserem.

Grande parte da culpa, como os pesquisadores apontam, recai sobre os chamados “aplicativos do sistema“. São apps que vêm pré-instalados pelo fabricante do hardware em um determinado dispositivo para oferecer um tipo de funcionalidade: uma câmera ou um aplicativo de mensagens, por exemplo. O Android geralmente empacota esses aplicativos no que é conhecido como “memória somente de leitura” (ROM) do celular. Isso significa que você não pode excluir ou modificar esses aplicativos sem, bem, fazer o reboot em seu dispositivo. E a menos que você faça isso, os pesquisadores descobriram que os aparelhos continuam a enviar dados à fabricante.

Aqui está um exemplo: digamos que você possui um dispositivo Samsung que vem com algum bloatware da Microsoft pré-instalado, incluindo o LinkedIn. Mesmo que haja uma boa chance de você nunca abrir o LinkedIn por qualquer motivo, esse aplicativo codificado está constantemente devolvendo aos servidores da Microsoft detalhes sobre o seu celular. Nesse caso, são os chamados “dados de telemetria”, que incluem detalhes como o número de aplicativos da Microsoft instalados no telefone. Esses dados também são compartilhados com quaisquer provedores de análise de terceiros que esses aplicativos possam ter conectado. O mais famoso deles é o Google, uma vez que o Google Analytics é o rei de todas as ferramentas de análise que existem.

Quanto aos aplicativos embutidos em código, que você pode de fato abrir de vez em quando, mais dados ainda são enviados a cada interação. Os pesquisadores pegaram o Samsung Pass, por exemplo, compartilhando detalhes como marcadores da data e hora de quando você estava usando o aplicativo, e durante quanto tempo permaneceu usando, com o Google Analytics. A mesma coisa vale para o Game Launcher da Samsung, e toda vez que você acessa o assistente virtual da Samsung, Bixby.

A Samsung não está sozinha aqui, é claro. O aplicativo de mensagens do Google que vem pré-instalado em telefones do concorrente da Samsung, Xiaomi, foi pego compartilhando dados como data e hora de cada interação do usuário com o Google Analytics, junto com registros de cada vez que o usuário enviava um texto. Dispositivos Huawei foram pegos fazendo o mesmo. E em dispositivos onde o SwiftKey da Microsoft veio pré-instalado, os registros detalhando cada vez que o teclado foi usado em outro aplicativo ou em outro lugar no dispositivo foram compartilhados com a empresa.

A análise do pesquisador de quais dispositivos estavam coletando quais dados e para onde eles estavam sendo enviados. Captura de tela: Shoshana Wodinsky (Trinity College

Isso é só o começo quando se trata do que cada aplicativo está fazendo em cada aparelho, de acordo com os pesquisadores. E é por isso que você deve verificar materiais como nosso guia prático sobre como é possível espionar dados do Android. Mas, na maior parte do tempo, você verá dados compartilhados que parecem pouco importantes: registros de eventos, detalhes sobre o hardware do seu dispositivo (como modelo e tamanho da tela), junto com algum tipo de identificador, como o hardware de um telefone, número de série e identificador de anúncio para celular — ou “AdID”.

Por si só, nenhum desses dados pode identificar seu telefone como sendo seu, mas, em conjunto, eles formam uma “impressão digital” exclusiva, que pode ser usada para rastrear seu dispositivo, mesmo se você tentar cancelar. Os pesquisadores apontam que, embora o ID de publicidade do Android seja tecnicamente redefinível, o fato de que os aplicativos geralmente estão sendo agrupados com identificadores mais permanentes significa que esses aplicativos — e quaisquer terceiros com os quais estejam trabalhando — saberão quem você é de qualquer maneira. Os pesquisadores descobriram que esse era o caso com alguns dos outros IDs reconfiguráveis oferecidos pela Samsung, Xiaomi, Realme e Huawei.

É importante ressaltar que o Google não impõe regras sobre se os desenvolvedores podem coletar essas informações, apenas o que eles têm permissão para fazer com elas depois de coletadas. E porque esses são aplicativos pré-instalados que costumam ficar presos em seu telefone, os pesquisadores descobriram que muitas vezes eles tinham permissão para contornar as configurações de exclusão explícita de privacidade do usuário, caminhando em segundo plano, independentemente de o proprietário ter aberto ou não. E sem uma maneira fácil de excluí-los, essa coleta de dados continuará acontecendo até que o dono do telefone seja criativo com o reboot ou jogue seu dispositivo no oceano.

O Google, quando questionado sobre essa coleta de dados em segundo plano, pelo site BleepingComputer, respondeu que isso é simplesmente “como os smartphones modernos funcionam”.

Conforme explicado em nosso artigo da Central de Ajuda do Google Play Services, esses dados são essenciais para os principais serviços do dispositivo, como notificações push e atualizações de software em um ecossistema diversificado de dispositivos e compilações de software. Por exemplo, o Google Play Services usa dados em dispositivos Android certificados para oferecer suporte aos principais recursos do dispositivo. A coleta de informações básicas limitadas, como o IMEI de um dispositivo, é necessária para fornecer atualizações críticas de forma confiável em dispositivos e aplicativos Android.

O que parece lógico e razoável, mas o próprio estudo prova que não é bem assim. Como parte da pesquisa, a equipe analisou um dispositivo equipado com OS, um sistema operacional de código aberto voltado para a privacidade que foi apresentado como uma versão “SemGoogle” do Android. Este sistema troca os aplicativos integrados do Android — incluindo a Google Play Store — por equivalentes gratuitos e de código aberto, que os usuários podem acessar sem a necessidade de uma conta do Google. Quando esses dispositivos foram deixados de lado, eles enviaram “nenhuma informação para o Google ou outros terceiros” e “essencialmente nenhuma informação” para os próprios desenvolvedores.

Em outras palavras, essa paisagem infernal de rastreamento mencionada anteriormente só é inevitável se você sentir que a presença do Google em seus telefones também é inevitável. Vamos ser honestos aqui: ela é meio que inevitável para a maioria dos usuários do Android. Então, o que um usuário Samsung deve fazer, além de ser rastreado?

Bem, você pode fazer com que os legisladores se importem, para começar. As leis de privacidade que temos atualmente nos livros – como o GDPR na União Europeia e o CCPA nos Estados Unidos – são quase exclusivamente criadas para abordar a maneira como as empresas de tecnologia lidam com formas identificáveis de dados, como seu nome e endereço. Os chamados dados “anônimos”, como as especificações de hardware ou ID do anúncio do seu dispositivo, normalmente não funcionam nessas leis, embora possam ser usados para identificá-lo de qualquer maneira. E se não conseguirmos exigir uma revisão das leis de privacidade, talvez um dos muitos processos que o Google está enfrentando agora acabe fazendo com que a empresa coloque um limite em algumas dessas práticas invasivas.