Pesquisadores estão criando chip de computador à prova de hackers

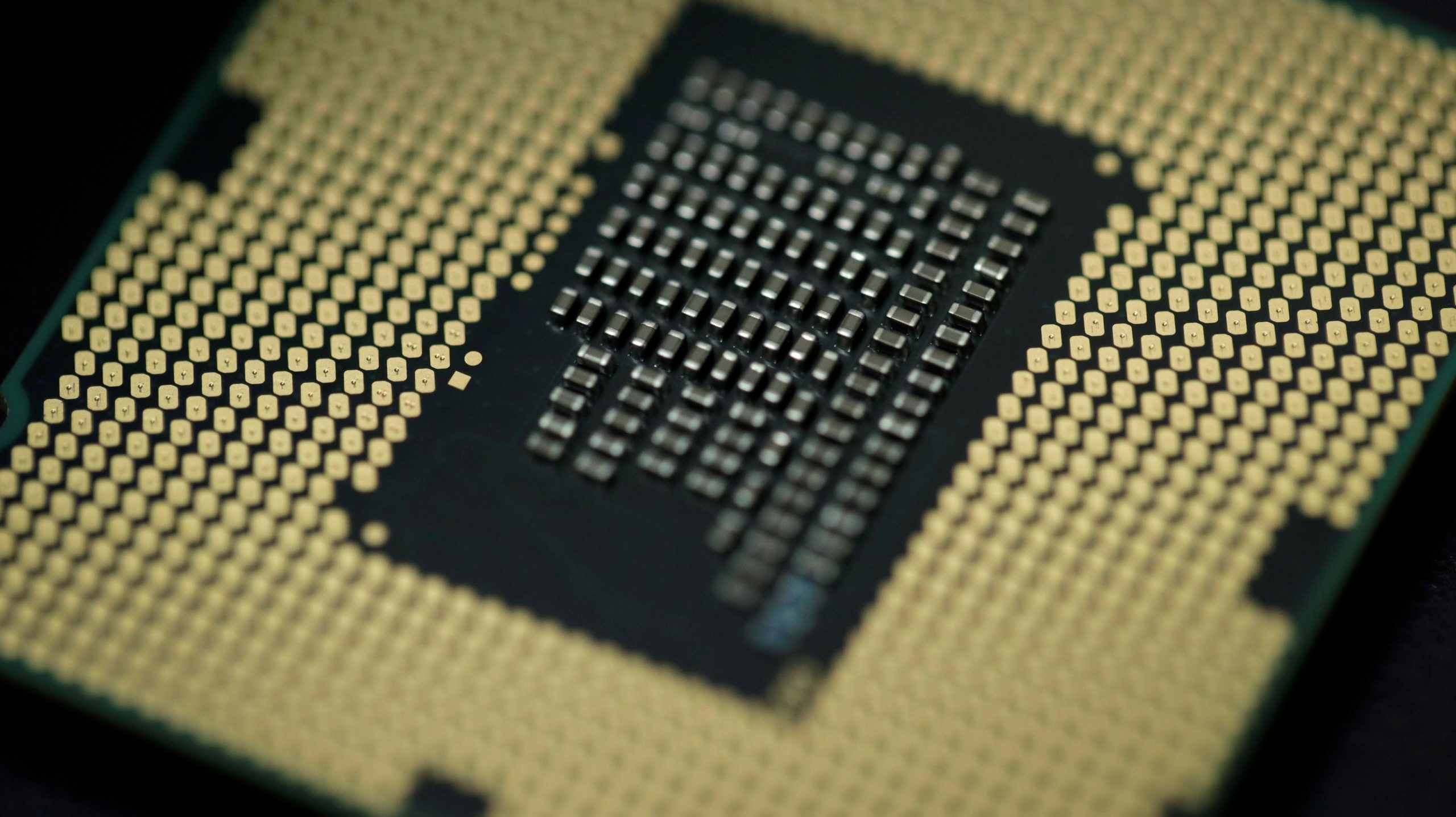

A CPU é considerada “o cérebro” de um computador porque, assim como a nossa cabeça, contém todos os circuitos responsáveis por receber e executar comandos. No entanto, como o resto de uma máquina, as CPUs possuem suas falhas — e, na verdade, elas podem ser bastante fáceis de hackear. Pensando nisso, uma equipe de pesquisa acadêmica da Universidade de Michigan, nos EUA, trabalha em uma maneira para tentar impedir esse tipo de ataque.

Veja bem: hackear CPUs não é uma prática nova. Os últimos anos mostraram exemplos flagrantes de vulnerabilidades de hardware que permitem o sequestro de dispositivos. Entre os casos mais famosos estão as falhas de segurança “Meltdown” e “Spectre”, ambas embutidas em milhões de chips, colocando em risco dados de computadores no mundo todo.

Agora, de acordo com o IEEE Spectrum, a equipe da Universidade de Michigan está criando um novo design de CPU. Todd Austin, cientista da computação e líder do estudo, o hardware foi apelidado de “Morpheus” e promete ser à prova de hacks. Ou quase isso, já que ela prevê uma diminuição na porcentagem de possíveis ataques.

Testes recentes da CPU mostraram que suas defesas funcionam surpreendentemente bem. Durante um programa de recompensa de busca por bugs patrocinado pela DARPA, um exército de 580 hackers da White Hat gastou 13 mil horas tentando penetrar em suas defesas. Ninguém conseguiu.

Austin descreve a criação de sua equipe desta forma:

“Morpheus é uma CPU segura que foi projetada na Universidade de Michigan por um grupo de alunos de pós-graduação e alguns professores. Isso transforma o computador em um quebra-cabeça feito para computar. Nossa ideia era que se pudéssemos tornar realmente difícil fazer qualquer exploit funcionar, então não teríamos que nos preocupar com falhas individuais.”

Então, como exatamente o Morpheus bloqueia os invasores? Simples: usando criptografia. Austin diz que sua equipe está usando um algoritmo que inicia a criptografia e a descriptografia, chamado “Simon”. Nesse caso, ele pode receber determinados comandos e mudar sua ação em questão de milissegundos, dificultando o acesso ao hardware. Em outras palavras: o Simon criptografa constantemente partes das funções da máquina para então esconder como ela funciona, impedindo que hackers possam explorá-la.

“A maneira como o fazemos é muito simples: apenas criptografamos as coisas. Pegamos ponteiros — referências a locais na memória — e os criptografamos. Isso coloca 128 bits de aleatoriedade em nossos ponteiros. Quando você criptografa um ponteiro, você altera a forma como eles são representados; você altera o layout do espaço de endereço da perspectiva do invasor; você muda o que significa adicionar um valor a um ponteiro.”

E não é que tudo isso faz sentido? Apesar de esse escudo de criptografia não impedir certas ações, como injeções de SQL ou ataques mais sofisticados, ele evita o que Austin diz serem “ataques de baixo nível” ou ataques de execução remota de código (RCEs), em que malfeitores podem inserir programas maliciosos em um máquina através de falhas de segurança aparentes em sua programação. Ao esconder como essa programação funciona, a CPU Morpheus diminui a possibilidade de tais ataques acontecerem.

Para o futuro, certamente podemos esperar por máquinas que são virtualmente impenetráveis para expoits comuns de hardware.