Documentos de Edward Snowden confirmam que a invasão à NSA é real

Na semana passada, um misterioso grupo chamado “Shadow Brokers” divulgou o que parecia ser algumas das ferramentas de invasão da NSA (Agência de Segurança Nacional). Houve alguma especulação sobre se o vazamento era legítimo. De acordo com o Intercept, essas ferramentas são mencionadas em documentos vazados por Edward Snowden.

• Invasão à NSA revela falhas de segurança na internet que duraram anos

A origem disso tudo é o “Equation Group”, outro grupo de hackers que parece ser uma ramificação da NSA. Os hackers que vazaram os arquivos da NSA afirmam que só publicaram algumas das ferramentas que eles foram capazes de obter, e exigem milhões de dólares pelo resto.

Aqui está a prova do Intercept:

A evidência que vincula o vazamento do Shadow Brokers à NSA está em um manual da agência para implantação de malware, classificado como ultrassecreto, fornecido por Snowden, e não disponível anteriormente ao público.

O esboço de manual instrui operadores da NSA a monitorar o uso de um programa de malware usando uma sequência específica de 16 caracteres, “ace02468bdf13579”. Essa é exatamente a mesma sequência que aparece no código do Shadow Brokers associado ao mesmo programa, SECONDDATE.

O próprio Snowden já especulava que a invasão à NSA era legítima, teorizando que esse vazamento pode ser parte de uma campanha maior – que incluiu um vazamento de dados do Comitê Nacional do Partido Democrata americano.

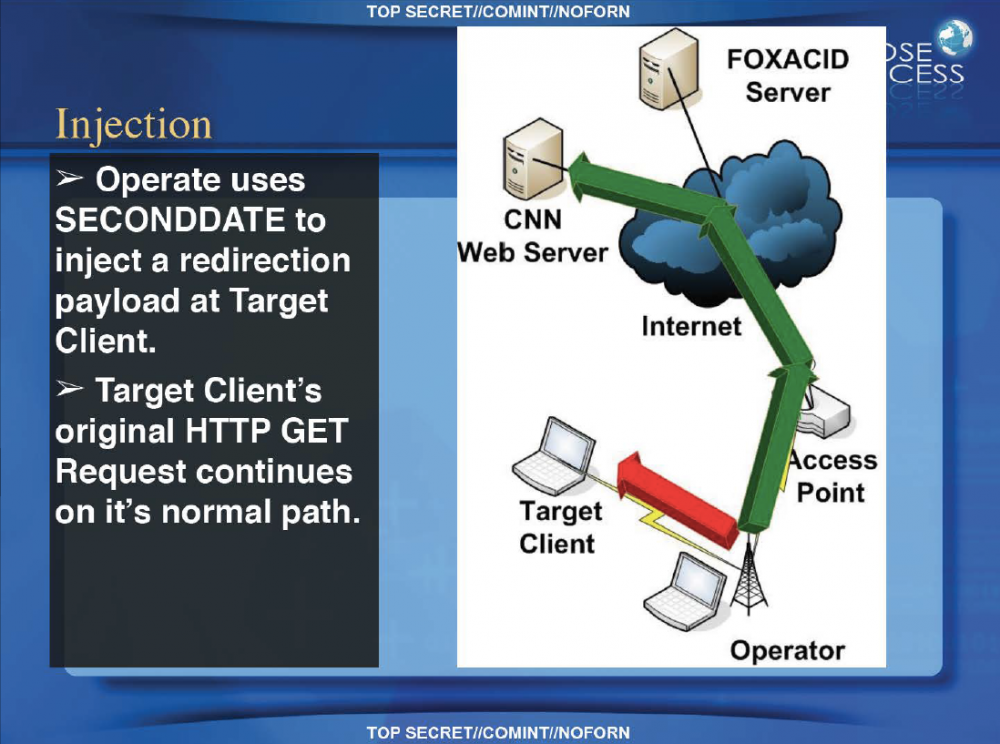

A ferramenta em questão aqui, SECONDDATE, é usada para ataques man-in-the-middle, em que a vítima se conecta a um site supostamente seguro, mas recebe dados da NSA. Este slide dos documentos vazados por Snowden explica:

Injeção: o operador usa o SECONDDATE para injetar dados de redirecionamento no cliente-alvo. O pedido HTTP GET original do cliente-alvo continua em seu caminho normal.

Como observa o Intercept, esta é a primeira vez que ferramentas de invasão da NSA vazaram para o público. É algo constrangedor para o que deveria ser a agência mais sofisticada do mundo em espionagem.

Este hack certamente será citado em futuros debates de criptografia. Se a NSA não consegue proteger as próprias ferramentas de segurança, o que garante que chaves-mestras de criptografia – que alguns legisladores nos EUA estão defendendo – serão mantidas seguras?

Foto por AP