É fácil infectar usuários com malware se você pagar alguns centavos para eles

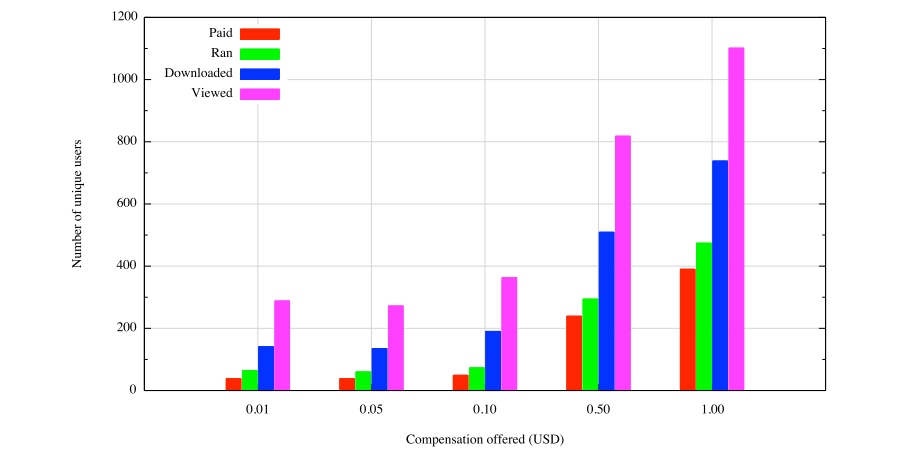

Você instalaria malware no seu computador, se alguém pagasse para você fazer isso? Bem, muita gente iria. Uma equipe de quatro pesquisadores descobriu que entre 22% e 43% de seu grupo-teste (com quase mil pessoas) baixou e executou um programa desconhecido para receber pagamentos que variavam entre US$ 0,01 e US$ 1.

Os participantes foram convidados a baixar um programa em seus computadores e executá-lo por uma hora. Eles não sabiam o que o programa realmente fazia. Para realizar o experimento, os pesquisadores usaram o Amazon Mechanical Turk, ferramenta na qual você realiza tarefas simples no computador para ganhar dinheiro.

À medida que a quantidade oferecida para executar o programa foi ampliada de US$ 0,01 para US$ 1 ao longo de cinco semanas, a porcentagem de usuários que executou o programa cresceu de forma constante e chegou a até 43% – mesmo após o antivírus avisar que tratava-se de algo suspeito.

Depois, cada usuário tinha que responder a um pequeno questionário. Cerca de 70% deles entendiam que rodar programas desconhecidos baixados da internet era perigoso… mas eles fizeram isso mesmo assim quando eram pagos. Nicolas Christin, um dos autores do estudo, nota que apenas 17 das 965 pessoas rodaram o programa em uma máquina virtual, para não correr riscos.

O documento conclui que que “usuários geralmente não se opõem a rodar programas de proveniência desconhecida, desde que seus incentivos excedam sua inconveniência”. Ou seja, em vez de pagar por botnets caros, hackers poderiam simplesmente pagar alguns centavos para ter acesso a sistemas de usuários.

O estudo é relativamente grande, mas os resultados poderiam mudar em uma escala maior. Além disso, a ferramenta usada pode enviesar os resultados: quem está no Mechanical Turk já está procurando dinheiro em qualquer quantia, mesmo que sejam alguns centavos. Mas é um lembrete de que, às vezes, o problema do computador na verdade está sentado à frente dele – e por questões de segurança, isso não pode ser ignorado.

O estudo completo está aqui: [Carnegie Mellon via Engadget]