Um ataque de ransomware à empresa estadunidense de TI Kaseya infectou milhares de outros negócios, em especial entidades de menor porte, que dependem do produto da companhia. O anúncio foi feito pela própria Kaseya na última sexta-feira (2), quando revelou ter sido vítima de um “ataque potencial” de sequestro de dados — o famoso ransomware — em massa que colocou milhares de outras corporações em risco.

Até o último sábado (3), a Kaseya admitia que menos de 40 clientes foram afetados pelo hack. No entanto, esses clientes podem ser empresas maiores com dezenas de companhias subordinadas, o que aumentaria consideravelmente o número de produtos atingidos. “Acreditamos ter identificado a fonte da vulnerabilidade e estamos preparando um patch para mitigá-la para nossos clientes locais. Vamos lançar essa correção o mais rápido possível”, declarou o CEO da Kaseya, Fred Voccola. O executivo disse ainda que o FBI também está investigando o caso.

A empresa de segurança Huntress, que trabalha com algumas das entidades afetadas e tem rastreado publicamente o ataque, disse via Reddit que mais de mil companhias foram atingidas. “Estamos rastreando 20 MSPs aonde o software da Kaseya foi usado para criptografar mais de 1.000 negócios e estamos trabalhando em estreita colaboração com seis deles. Todos esses servidores estão no local e parece provável que uma vulnerabilidade ou recurso foram exploradas”, escreveu a Huntress.

Serviços da Kaseya e o grupo REvil

Além de atender internacionalmente — uma base estimada de 40 mil clientes no mundo todo –, a Kaseya vende seus produtos para empresas conhecidas, como provedores de serviços gerenciados (MSPs), que fornecem serviços remotos de TI para centenas de empresas menores que não têm recursos para conduzir esses processos internamente. Os MSPs usam a plataforma de nuvem VSA da Kaseya para ajudar a gerenciar e enviar atualizações de software para seus clientes, bem como gerenciar outros problemas.

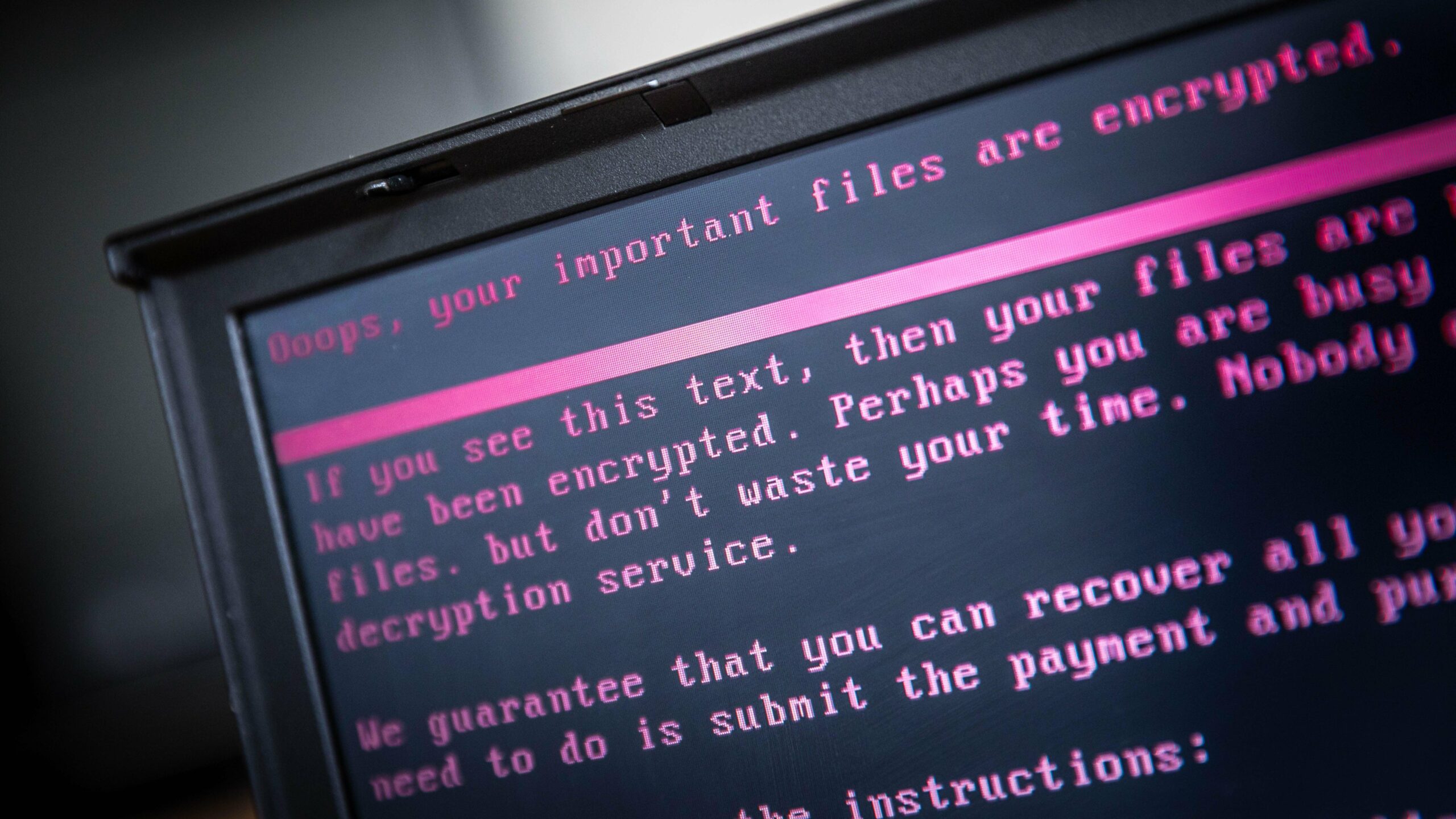

No entanto, o uso generalizado do VSA é exatamente o que permitiu que hackers o explorassem e infectassem um grande número de empresas. O site The Record relata que a gangue de ransomware responsável por este ataque tem explorado o produto da Kaseya “usando uma atualização maliciosa” para implantar o malware em “empresas em todo o mundo”. Embora não esteja claro a mecânica exata do ataque ou como e quando ele ocorreu, especialistas em segurança afirmam que o ransomware afeta não apenas os MSPs que usam o VSA, mas também clientes.

A Huntress disse ao Gizmodo que três de seus clientes, que são MSPs e usam VSA, foram afetados pelo ataque e que, como resultado, cerca de 200 pequenas empresas que dependem desses MSPs foram atingidas com criptografia.

“Estamos cientes de quatro MSPs em que todos os clientes são afetados — três deles nos Estados Unidos e um no exterior. MSPs com mais de milhares de endpoints estão sendo atingidos. Quando um MSP é comprometido, vimos provas de que ele se espalhou por meio do VSA para todos os outros clientes do MSP”, disse John Hammond, pesquisador sênior da Huntress.

Hammond acrescentou que, com base no que tem sido visto até então, tudo leva a crer que o ransomware deste hack é obra do grupo REvil, uma gangue de criminosos cibernéticos que ganhou fama ao usar malware para perseguir alvos importantes, incluindo Apple e Acer. Também especula-se que a gangue é responsável pelo ataque recente à fornecedora de carnes JBS, extorquindo a companhia em US$ 11 milhões.

No caso da Kaseya, o REvil parece estar definindo preços de resgate diferentes, dependendo do tamanho da empresa afetada. O Washington Post afirma que os hackers enviaram “duas notas de resgate diferentes na sexta-feira, exigindo US$ 50 mil de pequenos negócios e US$ 5 milhões de companhias maiores”.

A agência de segurança cibernética federal da América (CISA) anunciou na sexta-feira passada que estava “tomando medidas para entender e resolver o recente ataque de ransomware da cadeia de suprimentos contra a Kaseya e os vários provedores de serviços gerenciados que empregam o software VSA”. Destacou ainda que “a CISA incentiva as organizações a revisar o comunicado da Kaseya e seguir imediatamente suas orientações para desligar os servidores VSA”.

Efeito dominó

O ataque à Kaseya já começou a provocar consequências em grande escala. Segundo o Bleeping Computer, uma rede de supermercados na Suécia conhecida como Coop fechou 500 lojas depois que um ataque de ransomware atingiu seu MSP. “Um de nossos fornecedores foi atingido por um ataque de TI e, portanto, as caixas registradoras não funcionam. Lamentamos o incidente e temos feito de tudo para podermos abrir novamente em breve”, escreveu a empresa em sua página no Facebook.