Estas três dicas de segurança são o suficiente para não se preocupar com novos vazamentos

O chamado “mega vazamento” desta semana pode ser um problemão para você. Se for o caso, isso significa que é a hora ideal para tomar o controle da sua segurança digital. Sim, todas as companhias precisam ser responsabilizadas pela negligência de segurança que permite que dados sensíveis sobre você caia nas mãos erradas. Mas neste momento, não existe razão para acreditar nesses caras – então é melhor você se prevenir.

• Vazamento de dados gigantesco expõe mais de 772 milhões de e-mails e 21 milhões de senhas

Cerca de 21 milhões de senhas únicas foram vazadas nessa semana. Os usuários que não precisam se preocupar muito são aqueles que, pelo menos, ativaram algum tipo de autenticação múltipla – o mais simples é a autenticação de dois fatores ou “2FA”. Melhor ainda se você tiver adotado um gerenciador de senha confiável, que permite que você crie senhas únicas, longas e complexas para cada site. Adicione uma chave física e você certamente estará tranquilo.

Separamos uma listinha com três passos para ter uma boa rotina de segurança e nunca ficar preocupado com outro vazamento de senhas.

Passo 1: Habilite a autenticação em dois fatores

A autenticação em dois fatores (2FA) não é perfeita, mas tem sido amplamente adotada pelos sites e serviços, além de ser muito fácil de usar.

Ela funciona assim: você vai fazer o login, digamos, de sua conta de e-mail, e depois de colocar a senha senha o site pede para que você insira o código que foi enviado para o seu celular (vamos falar mais sobre isso adiante). O que isso faz, teoricamente, é prevenir que pessoas acessem sua conta. Mesmo que elas saibam sua senha, será preciso ter acesso físico ao seu celular.

Então, mesmo que a sua senha vaze, esse problema não se tornará tão grande.

Hoje em dia, muita gente já sabe que não se pode acessar a conta do banco sem colocar o código que é enviado para o telefone. E muitos dos grandes serviços na internet já suportam o 2FA. Geralmente, a opção para ativá-lo está nas configurações de segurança da sua conta, vale a pena dar uma olhada.

E, veja, se algum serviço que lida com informações sensíveis não oferece uma opção de autenticação em dois fatores, é melhor parar de usá-lo. Fica claro que uma empresa como essa não dá a mínima para a sua segurança.

A razão pela qual “vazamentos” como esses recebem tanta atenção é pelo fato de deixarem as contas de milhões de pessoas expostas. Todos ficam indignados com as empresas que deveriam ter protegido melhor as informações, e com razão. Mas a ideia de que os usuários não têm nenhuma responsabilidade pela segurança digital é perigosa e preguiçosa.

Eu disse que o 2FA não é perfeito, então vou elaborar a ideia: a maioria dos serviços 2FA envolve o envio de códigos de segurança, normalmente de 5 a 6 dígitos, por meio de uma mensagem de texto (SMS). Já foi provado diversas vezes que, embora mais seguro, receber o código via SMS está longe de ser infalível.

Uma maneira de melhorar a segurança do 2FA é usar um aplicativo autenticador em seu smartphone. (Você pode baixar o Google Authenticator, por exemplo, na App Store e na Google Play). Esses aplicativos mostrarão códigos de segurança em vez de enviar um por mensagem de texto. Muitos serviços, mas infelizmente não todos, têm a opção para que você use um app desses, em vez do SMS.

Passo 2: Use um gerenciador de senhas

Os gerenciadores de senhas são a segunda linha de defesa nestas situações. Você já deve ter lido que não se deve reutilizar senhas, e caso você não use um software do tipo, há uma boa chance de você não seguir esse conselho.

É quase impossível, sem algum dispositivo mnemônico, gerar senhas exclusivas e complexas para cada serviço que você usa e lembrar-se delas o tempo todo. A melhor maneira de garantir que você está sempre usando senhas fortes, portanto, é instalar um gerenciador de senhas, que faz o trabalho duro para você. Existem várias opções, mas o LastPass e o 1Password funcionam muito bem.

Gerenciadores de senhas permitem que você crie senhas muito longas e complexas, e então esquecer que elas existem. A única senha que você precisa lembrar é aquela que permite que você acesse o próprio gerenciador. Obviamente, faça uma boa senha (aqui tem um guia, em inglês, sobre como fazer isso).

Uma senha longa e complexa é fundamental em situações onde as senhas são vazadas (a menos que sejam vazadas em texto puro). Em muitos casos, um vazamento envolve senhas que são codificadas usando um protocolo de criptografia fraco ou antiquado, como o MD5. Isso requer que o atacante quebre (ou descriptografe) essas senhas que estão “escondidas”. Quanto mais longa e complexa for uma senha, mais difícil para o atacante descobri-la.

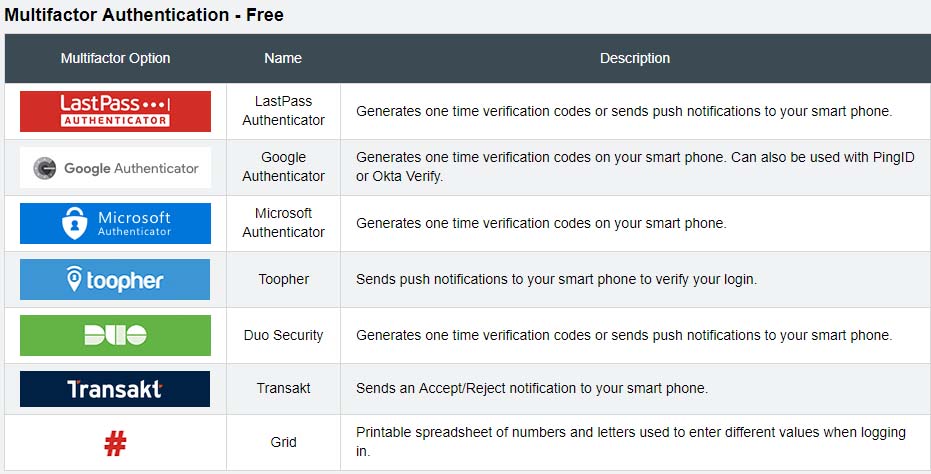

Os gerenciadores de senhas podem parecer arriscados no início. Parece que você está deixando tudo sob uma única senha e há um medo de que ela seja roubada ou vazada. Aqui está uma lista, por exemplo, de serviços 2FA oferecidos pelo LastPass:

Uma coisa que eu vou acrescentar, uma vez que eu mencionei o LastPass diversas vezes, é que, caso queira usar um token físico, você precisará ter a versão paga do software. Neste momento, a assinatura sai por US$ 2 mensais.

Isso pode soar como um incômodo, mas os gerenciadores de senhas são incrivelmente convenientes. Quando você está logado no gerenciador, ele irá preencher as senhas por você.

Digitar senhas longas e complexas em teclados minúsculos pode ser irritante e você pode usar o TouchID ou FaceID (ou o leitor de impressões do Android) para fazer logins via smartphone. Nos navegadores do computador, há extensões para agilizar os logins.

Passo 3: Compre tokens de segurança físicos

Se confiar num gerenciador de senhas ainda te assusta, ainda há outra opção. Você pode comprar um token de segurança físico para proteger o próprio gerenciador. Há opções como o Yubikey ou o Google Titan Security Key. E eu recomendo que você compre dois desses.

O Yubikey e o Titan são “tokens de segurança físico”, que contém uma chave de criptografia privada. Quando você habilita a opção de chave de segurança física em seu gerenciador de senhas, nem você – nem ninguém mais – poderá acessar sua conta sem ela. Isso significa que para invadir a sua conta, um atacante precisará (a) da sua senha, (b) acesso ao seu telefone desbloqueado e (c) do seu token físico.

Isso também significa que você não pode perder o seu token (e é por isso que é melhor comprar dois deles).

Se você está comprando um token de segurança pela primeira vez (ou querendo comprar um mais novo), recomendo o Yubikey Series 5 ou o Google Titan. Ao contrário dos Yubikeys mais antigos, a versão Series 5 inclui NFC e USB, enquanto o Titan inclui um dongle Bluetooth e um dongle USB. Por que você precisa de ambos? Porque essas opções permitem que você possa usá-los com qualquer celular.

Veja, a sua conta de e-mail é uma das coisas mais valiosas que você tem e de nenhuma maneira você pode se dar ao luxo de que algum desconhecido tenha acesso a ela. Além de conter conversas importantes, é por meio do seu e-mail que você consegue recuperar senhas de outras contas.

Um token de segurança físico basicamente reduzirá essa ameaça a um nível inexistente. Tanto os Yubikeys quanto o Google Titan também podem ser usados para proteger suas contas das redes sociais.

Passo 4: Aproveite

Se tudo isto é novo para você, provavelmente vai parecer algo bem difícil. Mas depois de configurar tudo, não vai demorar mais do que alguns dias até que sua nova rotina de segurança seja bem natural.

Se a notícia do vazamento te deixou abalado e você está preocupado com a possibilidade de alguém conseguir acessar algum material sensível, é hora de entrar para o clube.

A Electronic Frontier Foundation, uma das principais organizações de direitos digitais, tem uma biblioteca incrível com dicas e tutoriais de segurança muito úteis, que cobrem tópicos desde como criar senhas super seguras usando dados e como criar um plano de segurança, até explicações mais profundas sobre como a criptografia funciona e uma variedade de guias de ferramentas de segurança.

Dedique algum tempo para aprender mais sobre segurança e tenha menos dores de cabeça no futuro.