Google descobriu bug que permitia monitorar e coletar dados de iPhones

Um time de pesquisadores do Google encontrou uma falha grave em iPhones que permitia que hackers coletassem uma série de dados pessoais dos celulares. Para ser infectado, o usuário precisava apenas visitar um site. O bug foi reportado para a Apple em fevereiro, que dias depois corrigiu o problema por uma atualização do iOS.

De acordo com uma série de publicações no blog do Project Zero, time de pesquisadores de cibersegurança do Google que busca encontrar falhas desconhecidas pelas empresas, a operação de ataques durou dois anos e meio e usava um pequeno grupo de sites para instalar um malware nos iPhones.

Uma das características mais graves do ataque era o fato de o usuário não precisar tomar nenhuma ação além de simplesmente visitar o site — só isso bastava para que o ataque fosse realizado.

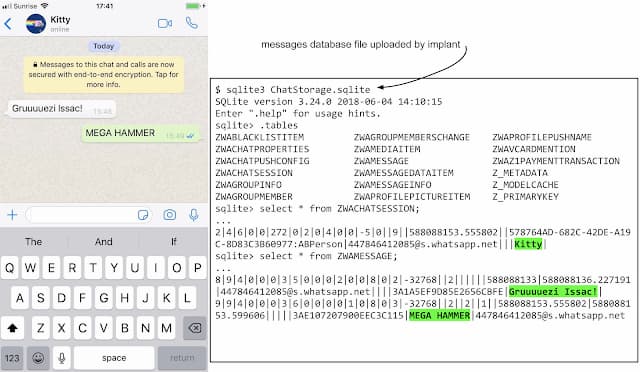

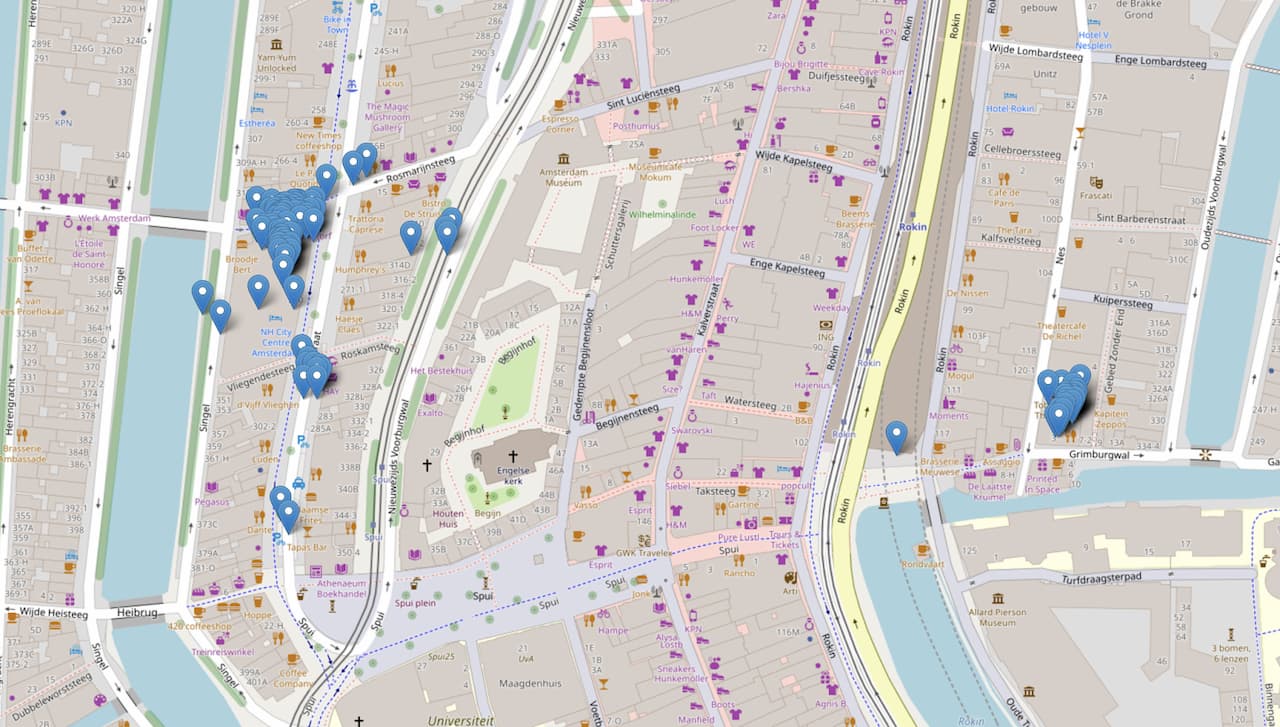

Uma vez que o iPhone fosse infectado, o malware enviava constantemente dados para os atacantes. O nível de privilégio alcançado era absurdo e era possível recolher desde a localização minuto a minuto, quanto mensagens do WhatsApp, Telegram, iMessage, lista de contatos, dados do Gmail e cópias de todas as fotos. As informações poderiam ser enviadas para um servidor a cada 60 segundos.

Brecha no iOS permitia coletar mensagens do WhatsApp. Imagem: Google Project Zero

Brecha no iOS permitia coletar mensagens do WhatsApp. Imagem: Google Project Zero

Para ganhar esse nível de acesso, 14 brechas do iOS eram exploradas por meio de cinco “cadeias de brechas”. A série de falhas permitia que os hackers fossem acessando bug por bug, aumentando suas capacidades. Boa parte das vulnerabilidades estavam no Safari, o navegador padrão do sistema da Apple.

Quase todas as versões a partir do iOS 10 até as versões do iOS 12 foram afetadas. A versão mais recente do sistema não está mais vulnerável, já que a Apple corrigiu a falha no dia 7 de fevereiro, seis dias depois de o Google notificá-la.

Atacante também conseguia enviar dados de localização do iPhone para um servidor.

Atacante também conseguia enviar dados de localização do iPhone para um servidor.

O malware, no entanto, não era persistente — se o celular fosse reiniciado, o vírus era apagado da memória. O pesquisador do Google, Ian Beer, destaca que, apesar disso, dada a amplitude de informações roubadas, os atacantes poderiam “ser capazes de manter o acesso persistente a várias contas e serviços usando os tokens de autenticação roubados, mesmo depois de perderem o acesso ao dispositivo”.

Não há informações sobre a quantidade de vítimas, quem perpetrou os ataques, nem quais foram os prejuízos — se houveram extorsões, por exemplo. A análise do Google sugere que os sites infectados eram visitados milhares de vezes por semana. Também não foi revelado que tipo de sites eram esses, nem quais campanhas foram utilizadas para que fossem acessados.

O pesquisador do Google ainda disse que não há muito que os usuários possam fazer agora, além de se assegurar que seus dispositivos estejam atualizados. “Tudo o que os usuários podem fazer é estar conscientes de que a exploração de brechas em massa ainda existe e se comportar em função disso; tratando os seus dispositivos como parte integrante das suas vidas modernas, mas também como dispositivos que, quando comprometidos, podem enviar todas as suas ações para uma base de dados que pode ser utilizada contra eles”, escreveu.

Para saber se há alguma atualização disponível para o seu iPhone, vá até os Ajustes > Geral > Atualização de Software.