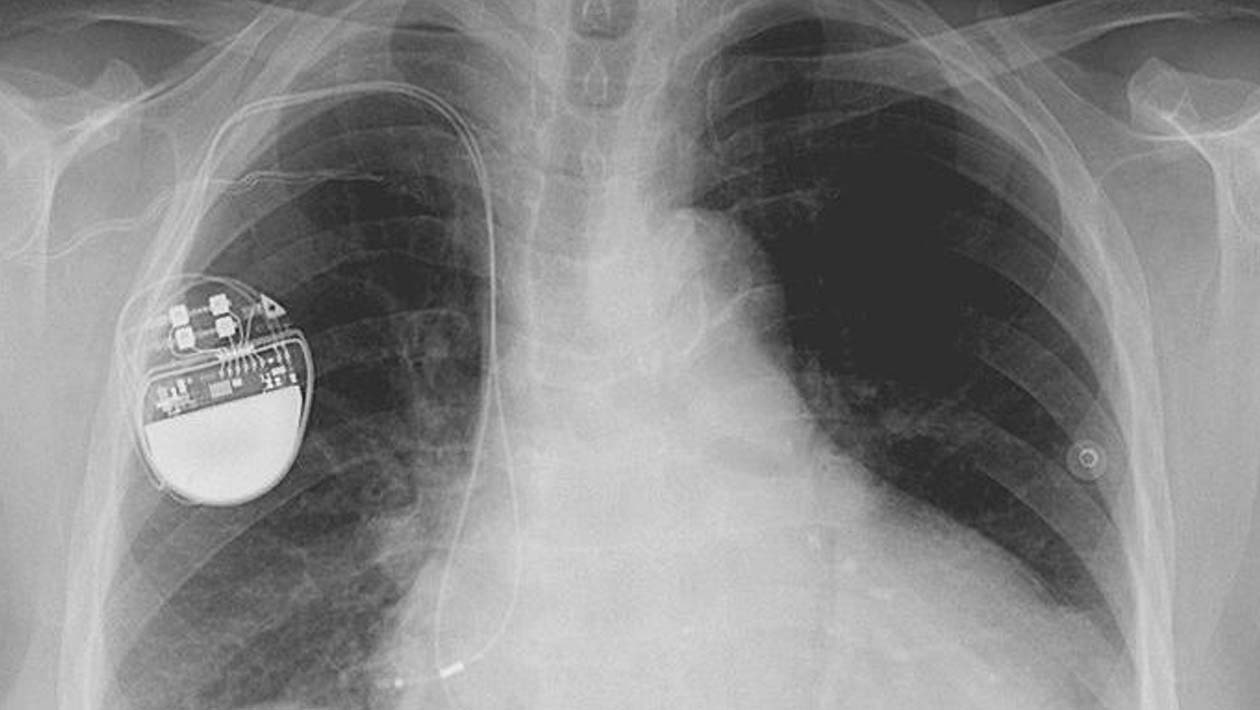

Existem milhares de brechas que tornam um marcapasso vulnerável aos hackers

Quanto mais nossas vidas estão conectadas, mais nos tornamos vulneráveis a coisas como erros de softwares e hackers. Isso inclui tecnologias que colocamos em nossos corpos – recentemente, ficou claro que dispositivos médicos vitais como bombas de insulina e marcapassos possuem as mesmas vulnerabilidades que aparelhos conectados como chaleiras e outros produtos domésticos.

• Computador recupera movimento de vítimas de derrame treinando cérebros dos pacientes

• O que acontece quando o dispositivo que te mantém vivo também pode te colocar na cadeia

Uma nova pesquisa deixa ainda mais claro o quão vulneráveis os dispositivos médicos podem estar. Em um estudo recente, pesquisadores da empresa de segurança WhiteScope investigaram marcapassos e desfibriladores de quatro diferentes fabricantes, bem como os sistemas utilizados para monitorá-los e mantê-los funcionando. Foram encontradas oito mil vulnerabilidades diferentes dentro do código dos dispositivos cardíacos. É um número enorme.

Os pesquisadores descobriram que os quatro ecossistemas dos dispositivos continham grandes problemas, incluindo sistemas de software não atualizados e armazenamento de dados privados do paciente sem criptografia. Quando os dispositivos foram conectados aos sistemas de monitoramento, nenhum deles exigiu um nome de usuário e senha ou checou informações para assegurar que os aparelhos nos quais estavam se conectando eram autênticos.

O relatório aponta que a segurança do marcapasso enfrenta “alguns sérios desafios”. Talvez essa seja uma forma educada de se colocar.

Isso é particularmente preocupante depois da repercussão do ataque do ransomware WannaCry, que impactou muitos hospitais ao redor do mundo. Esse ataque teve o primeiro exemplo conhecido de um ransomware que afetou diretamente um dispositivo médico, neste caso, um equipamento hospitalar feito pela Bayer.

O impacto de dispositivos médicos pessoais hackeados, no entanto, pode ser ainda mais grave – colocar a vida de pacientes em perigo, bem como a exposição de dados médicos privados. Isso é algo que especialistas em cibersegurança têm nos alertado por anos. Em 2013, o hacker Barnaby Jack afirmou que poderia tomar o controle de um marcapasso a uma distância de até 15 metros e criar um choque letal utilizando o dispositivo. O paciente Dick Cheney ficou conhecido por exigir que o seu médico retirasse a função wireless de seu marcapasso para protegê-lo de hackers, mesmo sabendo que atualizações de software iriam exigir uma nova cirurgia.

No entanto, mesmo que os dispositivos médicos sejam velhos e desatualizados, portanto mais vulneráveis a ataques, até agora não se conhece nenhum caso de hackers que prejudicaram pacientes ao explorar essas brechas. Mas a FDA – órgão americano equivalente a Anvisa – e outras agências estão cada vez mais preocupadas de que isso aconteça num futuro não muito distante. Em janeiro deste ano, a FDA enviou um alerta avisando que certos implantes cardíacos poderiam ser invadidos e reprogramados para enviar sinais ou choques mortais aos pacientes.

No ano passado, a Johnson & Johnson foi obrigada a informar aos seus consumidores que sua bomba de insulina possuía uma falha de segurança e que hackers poderiam enviar uma dose fatal.

Quanto mais dispositivos médicos com comunicação sem fio são disponibilizados no mercado, maior a ameaça de invasões. Ainda assim, fica claro a partir dos relatórios como esse liberado pela WhiteScope que, para as fabricantes, mesmo configurações básicas de segurança como um login e senha não são uma prioridade.

Outro estudo recente analisou o mercado mais amplo de dispositivos médicos e descobriu que apenas 17% dos fabricantes tinham tomado quaisquer medidas para proteger os gadgets.

As fabricantes estão começando a prestar a atenção nisso, contratando especialistas em cibersegurança e criando programas para que hackers white hat denunciem as falhas. Mas quando estamos falando de invasões que podem significar a vida ou morte de alguém, não dá para esperar tanto.