Três golpes de celular mais comuns e como evitá-los

Nossos telefones carregam grande parte de nossas vidas hoje em dia – nossas redes sociais, acesso a nossos bancos, aplicativos de segurança doméstica – e mantê-los seguros e protegidos é de suma importância. Apresentamos aqui as três maneiras mais comuns de alguém invadir seu celular e como impedir.

Além dos golpes que mencionamos aqui, não se esqueça de todas as outras maneiras pelas quais agentes mal intencionados tentarão acessar suas várias contas online e móveis, desde tentar redefinir e interceptar suas senhas até obter acesso através de aplicativo terceiros conectados. Temos mais dicas de como se proteger aqui e aqui.

Troca de SIM

O golpe de troca do SIM (ou SIM Swap) é quando alguém se passa por você e pede para a sua operadora redirecionar seu número de celular para o telefone do invasor, convencendo a operadora a ativar um cartão SIM que o golpista controla. Ele tira proveito do que é um serviço genuinamente útil, que permite que você mantenha o seu número existente ao obter um novo contrato telefônico ou perder o celular.

Essa farsa pode ser executada por telefone, em uma loja ou online, e é decepcionantemente fácil de fazer. Embora a operadora faça sempre algumas perguntas de segurança à pessoa que está solicitando a troca de SIM, parece que os atendentes de suporte ao cliente muitas vezes deixam passar quando potenciais hackers afirmam ter esquecido as respostas ou configurado as perguntas incorretamente. Além disso, informações como endereços e datas de nascimento geralmente podem ser obtidas sem muita dificuldade.

Ter o seu número significa que alguém pode fazer chamadas e enviar mensagens com ele e usá-lo para obter acesso a outras contas suas – qualquer coisa que use seu número de telefone para verificação, de repente, fica vulnerável. Muitos dados podem estar em risco, e os hackers também poderão fazer login em seus aplicativos bancários e de pagamento se tiverem acesso a mais credenciais de usuário.

Foto: Sam Rutherford/Gizmodo

Foto: Sam Rutherford/Gizmodo

Quando se trata de impedir uma troca de SIM, tudo depende das medidas de segurança adotadas por sua operadora para reconhecer que a pessoa que está tentando fazer a troca não é você. O que você pode fazer é reduzir sua dependência do número de seu celular para acessar suas contas online – se você tiver uma autenticação de dois fatores configurada via SMS, mude para um aplicativo como o Google Authenticator ou Authy. (Ou, melhor ainda, use uma chave de segurança de dois fatores física.)

Esteja atento aos sinais de alerta, que podem incluir uma perda repentina de dados ou a funcionalidade de chamadas no seu telefone. Certifique-se de ter ativado as medidas de segurança oferecidas por sua operadora – um código PIN, por exemplo – e verifique com elas quais proteções adicionais você pode implementar.

Em resposta a pesquisas recentes, as operadoras parecem estar implementando verificações de identidade mais robustas se alguém estiver tentando realizar uma troca de SIM, então ligue para sua operadora e veja o que você pode fazer. Você também deve garantir que todas as informações que possam ser usadas para se passar por você – seu endereço, data de nascimento e endereço de e-mail – sejam mantidas longe da exibição pública na internet, o que você pode fazer de maneira mais fácil e completa usando um serviço como o DeleteMe.

Mensagens de phishing

Phishing é um termo frequentemente associado ao e-mail, mas esse golpe já se espalhou para SMS e mensagens instantâneas: qualquer uma dessas formas de comunicação eletrônica pode ser usada para invadir seu telefone e potencialmente dar a outra pessoa acesso ao seu dispositivo (basta perguntar a Jeff Bezos).

A maneira como o golpe se manifesta é que você recebe uma mensagem do que parece ser uma conta autêntica – seu banco, sua operadora, alguém que você conhece – e ela contém um anexo perigoso ou um link para um site que foi montado para tentar obter informações confidenciais ou detalhes de pagamento.

Esses golpes podem variar amplamente em seus detalhes. Você pode ser solicitado a inserir os dados do seu cartão de crédito ou as informações de login de um site específico, ou pode ser incentivado a baixar um determinado arquivo ou abrir um anexo. Existem tantos tipos que é difícil definir o que todos eles envolvem, e novas variantes aparecem o tempo todo.

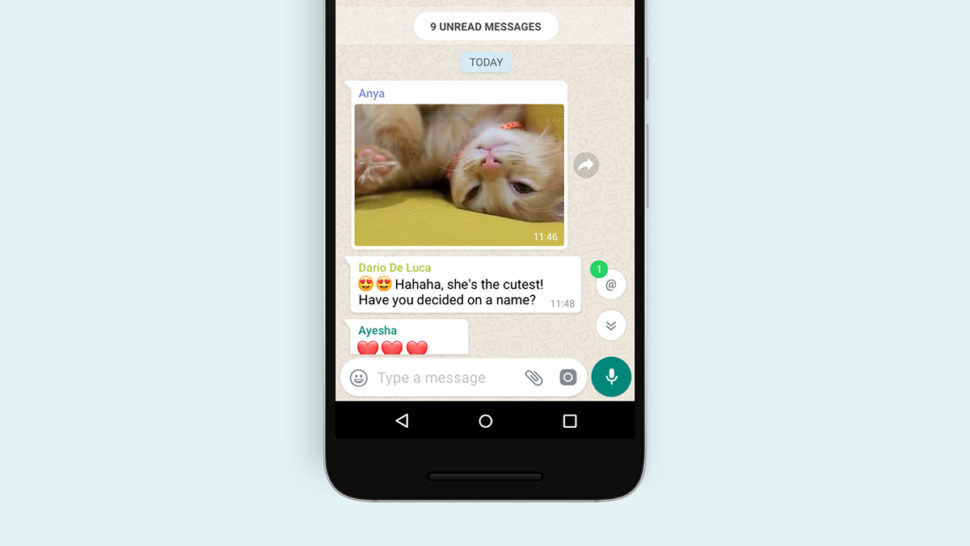

Imagem: WhatsApp

Imagem: WhatsApp

É importante desconfiar de links incorporados e anexos que acompanham e-mails, textos e mensagens enviados por aplicativos de bate-papo, mesmo que o remetente pareça confiável ou alguém que você conheça – tente verificar a mensagem com a pessoa ou empresa que enviou usando um modo de comunicação diferente (ligue para o seu banco se você receber um SMS que pareça suspeito, por exemplo).

Além de manter o telefone no modo avião o tempo todo, tudo o que você pode fazer nesse caso é ficar alerta: lembre-se de que as mensagens podem não ser exatamente o que parecem ser. Se você receber uma mensagem suspeita, uma pesquisa rápida na internet pelo texto que ela contém deve ajudá-lo a descobrir se é genuíno ou não (como esse recente golpe relacionado à FedEx do qual nosso colega foi alvo).

As regras de segurança de senso comum se aplicam aqui também: verifique se o software e os aplicativos instalados no telefone estão sempre atualizados, pois isso minimiza o risco de você cair em uma mensagem fraudulenta. Pense duas vezes antes de compartilhar qualquer tipo de informação confidencial com alguém.

Ligações falsas

Às vezes, os golpistas seguem uma rota antiquada e realmente ligam para você – é semelhante ao phishing, mas por chamada de voz. A melhor maneira de se proteger é simplesmente estar vigilante e manter-se atualizado sobre os tipos de golpes que estão acontecendo (faremos o possível para relatar os principais). Você também pode simplesmente não atender o telefone quando um número desconhecido ligar para você.

Na maioria das vezes, as chamadas tentam obter algo de você: detalhes financeiros, informações pessoais, qualquer coisa que possa ser usada para fins de roubo de identidade. Você pode ter ganhado um prêmio, ou estar com problemas com a Receita Federal, ou um dos membros de sua família pode precisar de assistência urgente.

Fique atento às chamadas que deixam tocar só uma vez e depois desligam. Na maioria das vezes, é uma chamada para fazer você ligar de volta para linhas telefônicas caras e premium – se você ligar de volta, o golpista tentará mantê-lo na linha o maior tempo possível, extraindo dinheiro de você durante o processo.

Foto: Alex Cranz/Gizmodo

Foto: Alex Cranz/Gizmodo

Outro golpe popular é o golpe do suporte técnico, em que alguém que afirma ser da Microsoft, Apple ou outra organização respeitável liga para você e diz que há um problema com o seu computador – e depois você instala uma ferramenta de ‘solução de problemas’ que é, na verdade, um malware. Estes são fáceis de detectar, porque são todos golpes. As grandes empresas de tecnologia nunca ligam para você de repente para resolver um problema em sua máquina.

Você também pode ser solicitado a participar de uma pesquisa ou receber algo de graça, mas este presente “gratuito” exige uma pequena taxa de administração ou de envio. Se você puder, relate números fraudulentos ao Procon e às autoridades locais, o que ajuda a bloquear esses golpes mais cedo ou mais tarde.

Lembre-se de que os números podem ser falsificados – você sempre deve solicitar algum tipo de verificação de identidade à pessoa na linha e, mesmo assim, ser extremamente cauteloso ao revelar qualquer coisa pessoal ou secreta por telefone, a menos que você tenha iniciado a ligação. Em caso de dúvida, ligue de volta para a empresa em um de seus números de telefone oficiais publicados.